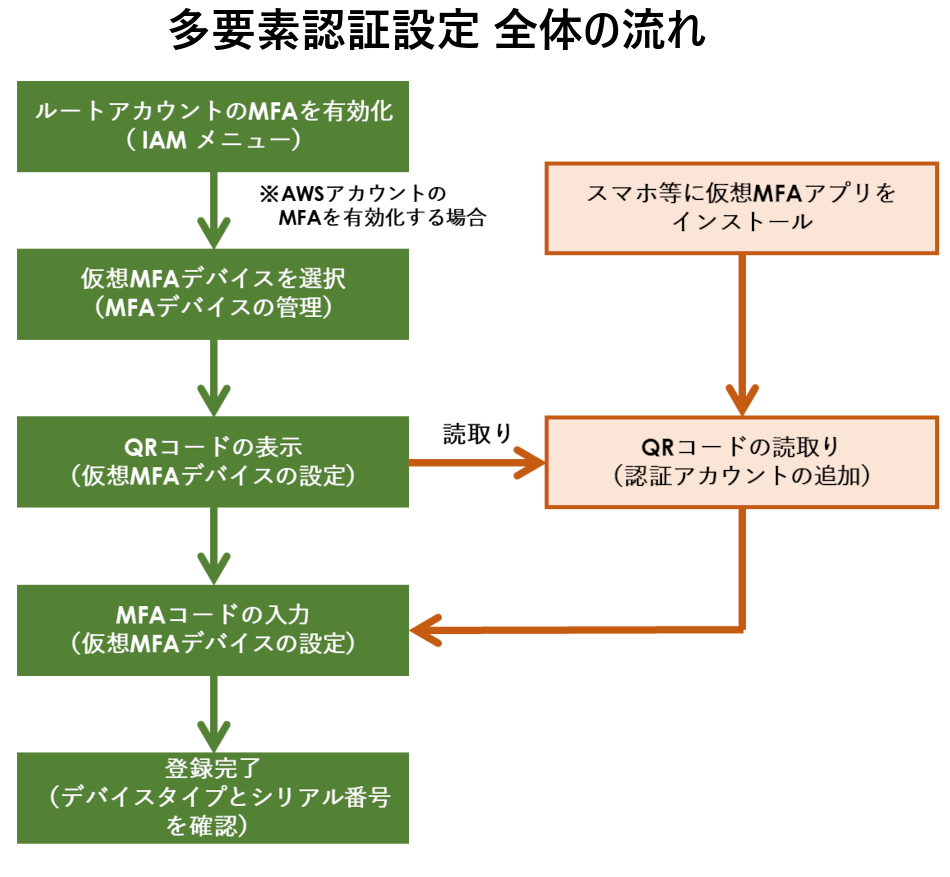

設定の流れ

多要素認証の全体の流れ図となります。スマホ等へのMFAアプリのインストールは設定作業の前に行ってもさしつかえありません。

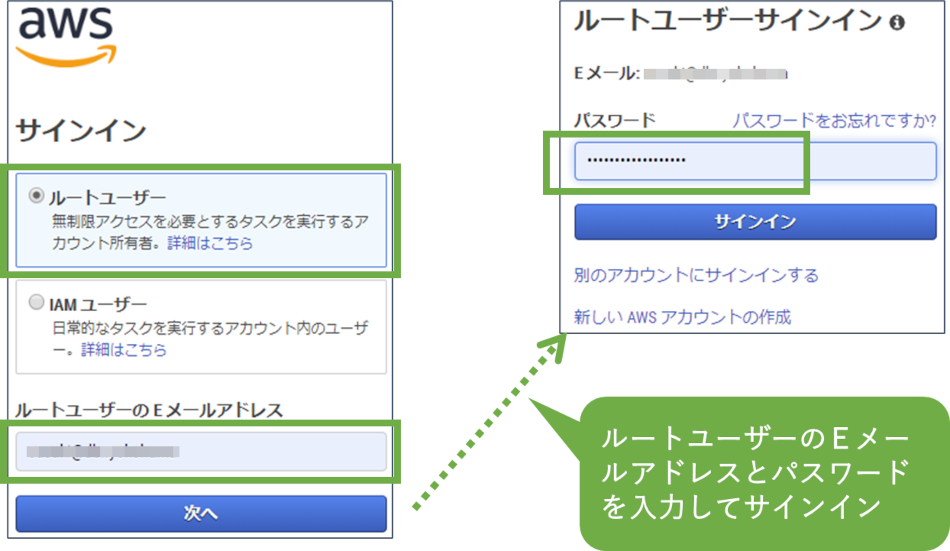

1.AWSマネジメントコンソールでの操作

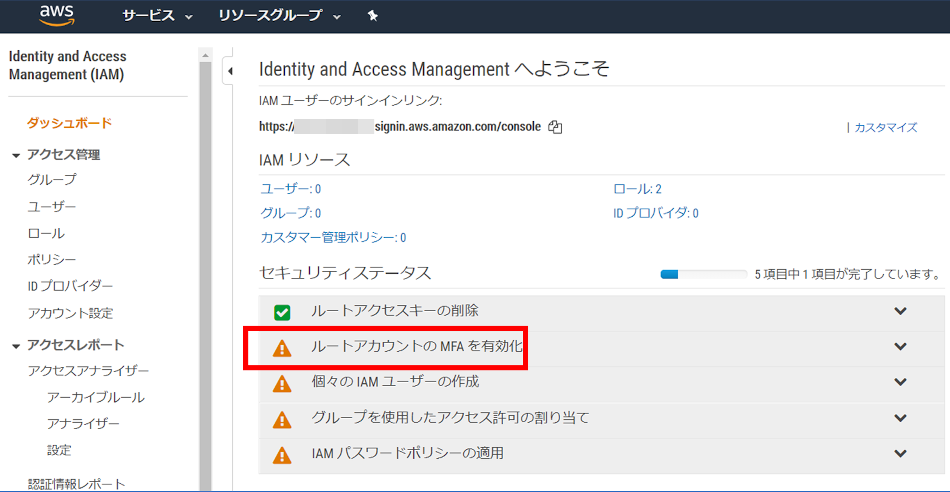

IAMメニューからMFAを有効化

「AWSマネジメントコンソール」から「IAM」メニューを開きます。 「セキュリティステータス」 から「ルートアカウントのMFAを有効化」を選択します。

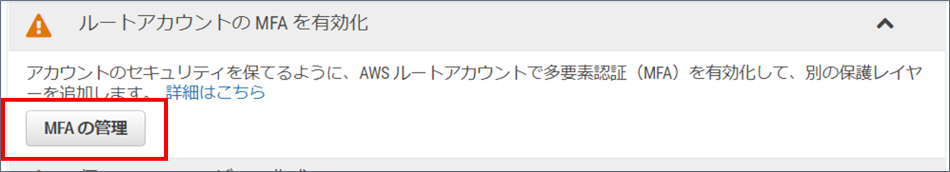

MFAの管理を選択

「ルートアカウントのMFAを有効化」から「MFAの管理」を選択します。

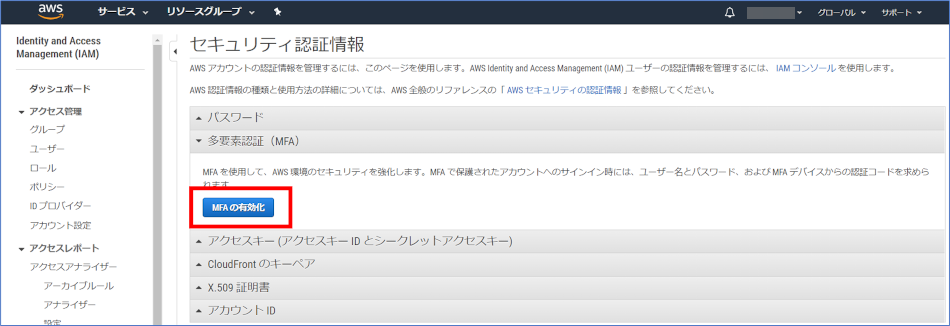

MFAを有効化

「セキュリティ認証情報」の「多要素認証(MFA)」から「MFAの有効化」を選択します。

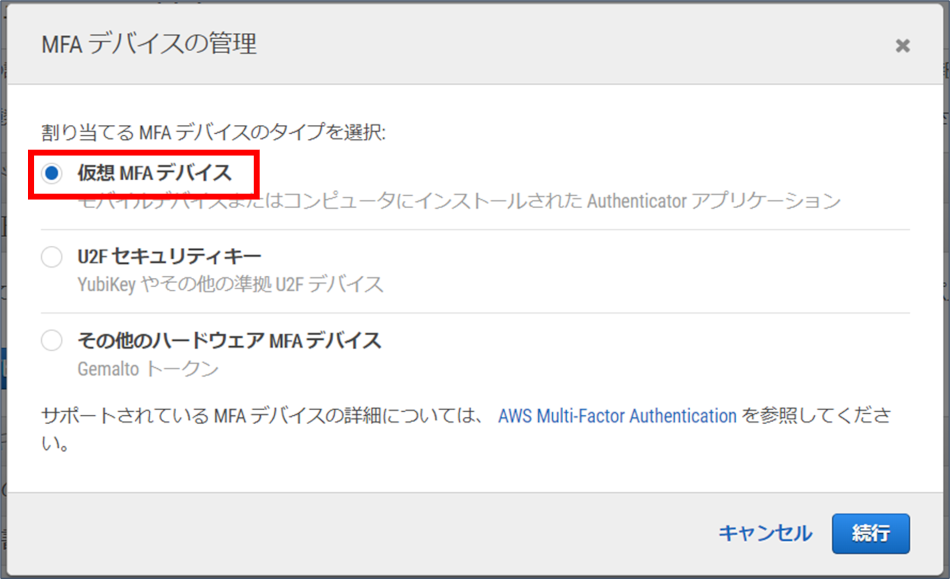

仮想MFAデバイスを選択

「MFAデバイスの管理」でMFAデバイスを選択します。 その他のデバイスは専用機器での設定となります。通販サイトなどで購入可能です。

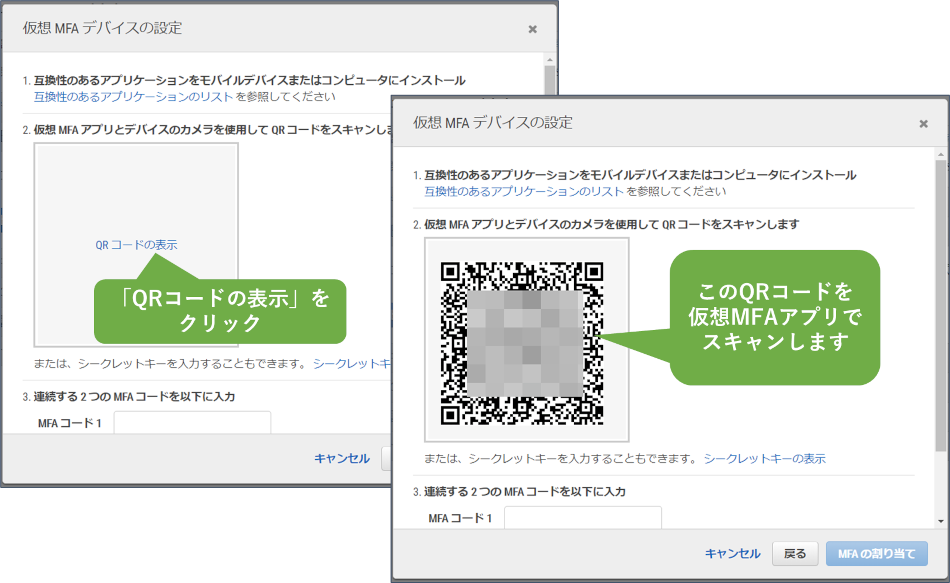

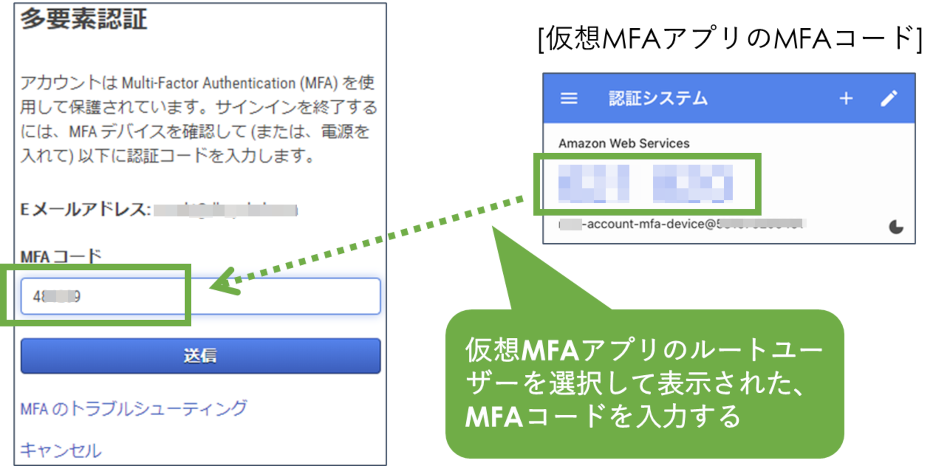

QRコードの表示

「仮想MFAデバイスの設定」で「QRコードの表示」を選択し、QRコードを表示します。このQRコードは誤って、仮想MFAデバイスのアプリやアカウントを削除してしまった場合に再度、設定するための情報となりますので、念のためバックアップとして画面キャプチャで保存しておくようにしてください。